Panduan 7 Langkah untuk Menggunakan Access dengan Azure Multi-Factor Authentication

Salah satu klien kami ingin menggunakan otentikasi multi-faktor Azure dengan Microsoft Access dan Azure SQL, yang mengharuskan pengguna untuk mengautentikasi saat mereka meluncurkan Access melalui validasi kedua setidaknya sekali setiap 60 hari.

Langkah 1:Perluas domain Anda ke Azure AD

Sebelum Anda dapat mengaktifkan MFA di Azure, Anda perlu memperluas domain pelanggan ke Azure menggunakan direktori Azure Active, yang memungkinkan karyawan untuk mengautentikasi di mana saja di dunia. Memiliki kemampuan untuk hanya menambah atau menonaktifkan karyawan di domain lokal Anda dan secara otomatis memperluas sumber daya Azure Anda sangat berharga. Berikut tautan untuk membantu Anda memulai:https://docs.microsoft.com/en-us/azure/architecture/reference-architectures/identity/adds-extend-domain

Langkah 2:(Opsional) Dapatkan Aplikasi Microsoft Authenticator

Jika Anda tidak menggunakan aplikasi, kemungkinan besar Anda akan mendapatkan pesan teks di ponsel Anda dengan kode satu kali, yang harus Anda masukkan ke browser atau aplikasi untuk validasi. Sebagai gantinya, unduh Aplikasi Authenticator untuk OS ponsel Anda dan cukup Setujui atau Tolak permintaan login. Bonus:Anda juga dapat menyetujui permintaan di jam tangan pintar Anda!

Bonus 2:Anda dapat menggunakan autentikator dengan semua akun Microsoft Anda, perusahaan dan pribadi. Saya menggunakannya di akun Outlook.com saya serta di IT Impact dan akun klien.

Langkah 3:Aktifkan Autentikasi Multi-Faktor Azure

Sebagai konsultan, kami biasanya mendapatkan hak istimewa admin di akun Azure klien menggunakan email Dampak TI kami, (lebih lanjut tentang mengapa ini tidak berfungsi dengan MFA di Access pada Langkah 4 di bawah), jadi kami terbiasa menggunakan MFA dengan Azure:https:/ /docs.microsoft.com/en-us/azure/active-directory/authentication/howto-mfa-mfasettings

Langkah 4:(Opsional) Dapatkan akun di domain klien

Mengingat kurangnya dukungan dalam driver OLEDB untuk MFA, pertama-tama kami mencoba dan menggunakan email Dampak TI kami untuk masuk ke database Access, tetapi ada satu kasus ketika kami membutuhkan akun di domain pelanggan agar sistem dapat bekerja pada kami. laboratorium komputer. Jika Anda berkonsultasi, coba autentikasi dengan email Anda sendiri terlebih dahulu, dan jika gagal, Anda mungkin memerlukan akun klien.

Langkah 5:Aktifkan MFA di Anda akun

Berikut caranya:https://aka.ms/MFASetup Perhatikan bahwa mungkin tidak default untuk menggunakan aplikasi autentikator Microsoft sehingga Anda mungkin perlu kembali ke halaman setelah disiapkan untuk menggunakannya.

Catatan:Jika Anda masih menggunakan aplikasi yang tidak mendukung MFA, (seperti Skype for Business), Anda memerlukan kata sandi aplikasi. Anda dapat menggunakan satu untuk semua aplikasi non-MFA, tetapi saya sarankan memiliki satu untuk setiap aplikasi untuk keamanan tambahan.

Langkah 6:Gunakan driver ODBC dan OLEDB terbaru

Saat ini hanya ODBC 17 dan di atasnya yang mendukung MFA dengan Azure SQL, yang perlu Anda gunakan saat menautkan tabel ke database SQL Anda. OLEDB 18 adalah versi terbaru dan belum mendukung MFA. Untuk informasi lebih lanjut tentang driver ini, silakan lihat posting blog ini.

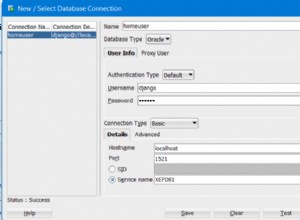

Langkah 7:Masuk ke Access menggunakan akun klien MFA Anda

Jika Anda masuk ke Access dengan akun yang bukan milik klien Anda, keluar, mulai Access tanpa memuat aplikasi, (seolah-olah Anda membuat database baru), dan masuk dengan akun yang dibuat. Setelah masuk, Anda dapat memuat aplikasi dan itu tidak akan meminta Anda untuk MFA setidaknya selama 30 hari.

Bergabunglah dengan saya untuk Jalan SQL Server Menuju Basis Data Cerdas pada pertemuan grup pengguna Access dengan SQL Server saya berikutnya! Pedro Lopez dari Microsoft akan hadir pada pengenalan SQL Server 2019 tentang peningkatan kinerja kueri terobosan di bawah keluarga Pemrosesan Kueri Cerdas. Klik di sini untuk detail tentang cara bergabung dengan kami pada hari Selasa 8 Oktober.