Biasanya penyembunyian data statis dilakukan pada data produksi yang tidak aktif sehingga disimpan dengan aman, atau saat direplikasi ke lingkungan non-produksi untuk tujuan pengujian atau pengembangan. Penyembunyian data dinamis (DDM) dilakukan pada data dalam tabel produksi selama kueri, sehingga mereka yang tidak diizinkan untuk melihat nilai kolom asli akan melihat tampilan nilai yang telah diedit dalam aplikasi mereka.

Sudah diketahui bahwa IRI FieldShield adalah produk penyembunyian data statis. Namun, ini juga dapat digunakan untuk menutupi dan membuka kedok data dalam database dan file datar dengan cara yang lebih dinamis. Kami telah melihat kasus penggunaan yang memerlukan salah satu, atau keduanya, saat data yang berisiko dalam keadaan diam (statis) atau bergerak (dinamis) dan perlu dilindungi.

DDM melalui 'redaksi dalam penerbangan' tersedia dari IRI melalui:Pustaka masking yang dapat dipanggil API yang dapat Anda buat dengan basis kustom yang diautentikasi dari aplikasi C, C++, Java, atau .NET (lihat SDK di sini); Panggilan SQL (prosedur); dan segera, driver JDBC khusus dikelola melalui server proxy. Artikel ini membahas metode pertama untuk un dynamic dinamis masking dalam hubungannya dengan masking data statis.

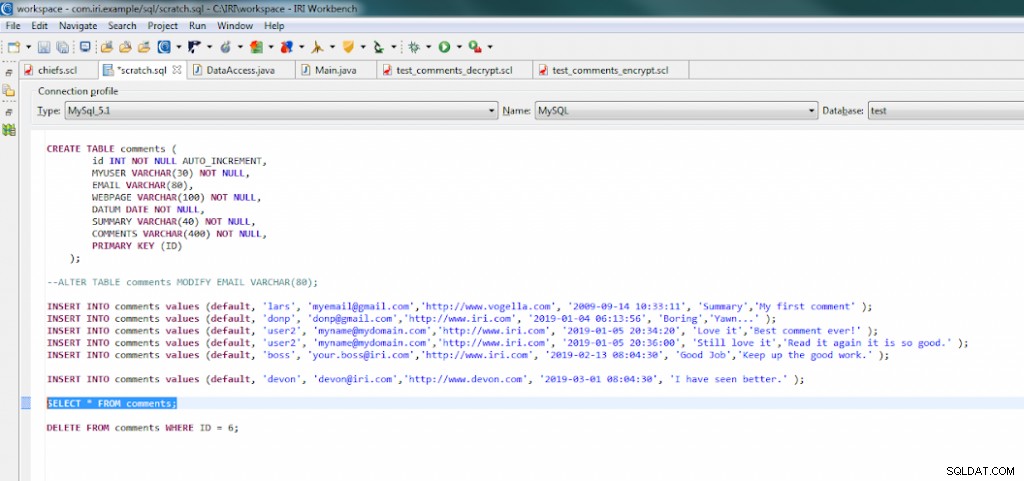

Untuk mendemonstrasikan penyembunyian data statis dan dinamis, kami menggunakan IRI Workbench, antarmuka grafis gratis untuk FieldShield dan perangkat lunak IRI lainnya, yang dibuat di Eclipse™. Dalam skenario keamanan data, kepatuhan, dan pengujian data, pengguna Workbench terhubung ke sumber mereka, melakukan penemuan dan klasifikasi, lalu membangun dan menjalankan fungsi penyembunyian data statis.

Lebih khusus lagi, mereka menentukan kelas data dan kriteria penelusuran, lalu menerapkan aturan penyembunyian yang konsisten untuk melindunginya. Ini membantu mereka mengatur data mereka dengan lebih baik, dan menjaga integritas referensial dari sumber mereka. Dan ini membantu mereka menyesuaikan diri dengan undang-undang privasi data dan kebutuhan bisnis.

Workbench juga mendukung penilaian risiko re-ID, subset database, pembuatan dan populasi data pengujian, dan banyak kemampuan manajemen data lainnya yang diaktifkan di platform IRI Voracity, yang mencakup FieldShield.

Berada di Eclipse juga berarti Workbench mendukung pengembangan aplikasi Java, dan dengan demikian program Anda yang dapat secara dinamis menutupi atau membuka kedok data menggunakan fungsi perpustakaan yang kompatibel dengan fungsi statis. Sekali lagi, API didokumentasikan di FieldShield SDK.

Artikel ini memberikan contoh cepat menggunakan FieldShield di Workbench untuk penyembunyian data statis dari tabel database, lalu membuka penyamaran data tersebut secara dinamis dalam program Java. Semuanya dikonfigurasi di IRI Workbench.

Menyiapkan

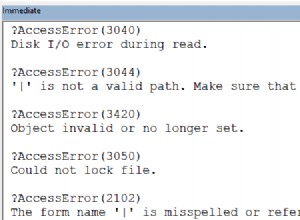

Pertama, kami membuat dan mengisi tabel sampel di MySQL menggunakan scrapbook SQL dari plugin Data Tools Platform (DTP). Kami mendefinisikan kolom untuk:nama pengguna, email, waktu, dan komentar:

Penutupan Data Statis

Kami menggunakan wizard 'Pekerjaan Penyembunyian Data Baru ...' dari menu bilah alat atas di Workbench untuk memperoleh tabel itu dan metadatanya dengan cepat, dan membangun pekerjaan untuk menutupi kolom email secara statis menggunakan salah satu fungsi enkripsi AES 256 di FieldShield, enc_aes256. Dalam skrip FieldShield yang dibuat wizard, kita dapat melihat fungsi yang akan diterapkan ke kolom satu kali, lalu pada baris baru di tabel saat tugas yang sama dipicu atau dijadwalkan untuk dijalankan kembali.

Setelah dijalankan, tabel di database MySQL akan memiliki kolom email yang dienkripsi.

Penyembunyikan Data Dinamis (Tidak)

Untuk mendemonstrasikan pengungkapan data dinamis, atau dekripsi dalam kasus ini, kami memanggil fungsi dekripsi yang sesuai, dec_aes256, di pustaka FieldShield API untuk Java:

Panggilan serupa dimungkinkan dari bahasa .NET. Aplikasi dasar ini menunjukkan cara menghubungkan ke tabel MySQL, memvalidasi pengguna, dan menampilkan nilai ciphertext yang dienkripsi secara statis dari tabel, dan nilai email plaintext asli yang didekripsi secara dinamis di konsol:

Tentu saja, Anda juga dapat melakukan dekripsi kembali di Workbench secara statis dengan tugas FieldShield mandiri yang serupa seperti ini:

Script di atas mendekripsi nilai email ciphertext kembali ke plaintext aslinya di setiap baris database. Outputnya dapat berupa tabel sumber itu sendiri (untuk memulihkannya), target lain (misalnya, untuk pengujian), atau keduanya. Skrip beberapa tugas yang menangani penyembunyian atau pelepasan kedok beberapa tabel dapat dibuat secara otomatis melalui wizard FieldShield di Workbench (dan mempertahankan integritas referensial) dengan atau tanpa kelas data yang ditentukan.

Dalam hal ini, Anda dapat memeriksa apakah nilai telah didekripsi ke bentuk aslinya dengan menghubungkan ke database MySQL Anda dan memilih bidang yang ingin Anda lihat, atau hanya dengan menampilkan tabel di Workbench. Tampilan yang didekripsi adalah tabel asli:

Intinya adalah Anda dapat menutupi dan membuka kedok data secara statis atau dinamis menggunakan IRI FieldShield. Gunakan mode mandiri untuk operasi statis, dan mode API untuk dinamis. Fungsi masking kompatibel, dan setiap solusi diaktifkan di panel kaca yang sama.

- Lebih banyak fungsi membuka/penyembunyian, ditambah banyak fungsi transformasi dan pemformatan ulang lainnya (melalui lisensi CoSort atau Voracity IRI), dapat dijalankan terhadap data tersebut dalam skrip tugas dan kartu I/O yang sama .